Mit der Erfindung von Bluetooth erlebte eure technologische Welt einen großen Sprung nach vorne. Plötzlich war die drahtlose Verbindung zwischen zwei Geräten möglich, was zu zahllosen Vorteilen führte.

Wo ihr früher endlose Kabel benötigt habt, genügt jetzt ein Knopfdruck, um eine Verbindung herzustellen. Davon profitieren nicht nur Smartphones, sondern auch Lautsprecher, Mäuse, Tastaturen oder Kopfhörer. Mit Bluetooth lässt sich sogar ein Gerät orten. Das kam vor allem der Unterhaltungsindustrie zugute, deren Angebote nun mit deutlich mehr Mobilität und Komfort aufwarten konnten.

Zentrale Steuerung über das Smartphone

Euer Smartphone agiert heute immer mehr als Unterhaltungszentrale, die sich mit Peripheriegeräten mithilfe von Bluetooth verbinden lässt. Damit wird aus dem ehemaligen Telefon schnell ein Ego-Shooter oder ein Online Casino. Ein Spezialist wie Thorsten Klaus von Spielhallen.com informiert über die besten Angebote und schon verwandelt sich das Smartphone in eine weltumspannende Unterhaltungswelt. Die Bewegungsfreiheit ist nicht mehr eingeschränkt, Bluetooth sorgt für Komfort ohne störende Kabel.

Der Austausch der Daten ist schnell und effizient geworden, das hat auch das Internet der Dinge möglich gemacht. Dieses dient nicht nur der Kommunikation von privaten Alltagsgegenständen, sondern beschleunigt vor allem die Produktion der Industrie.

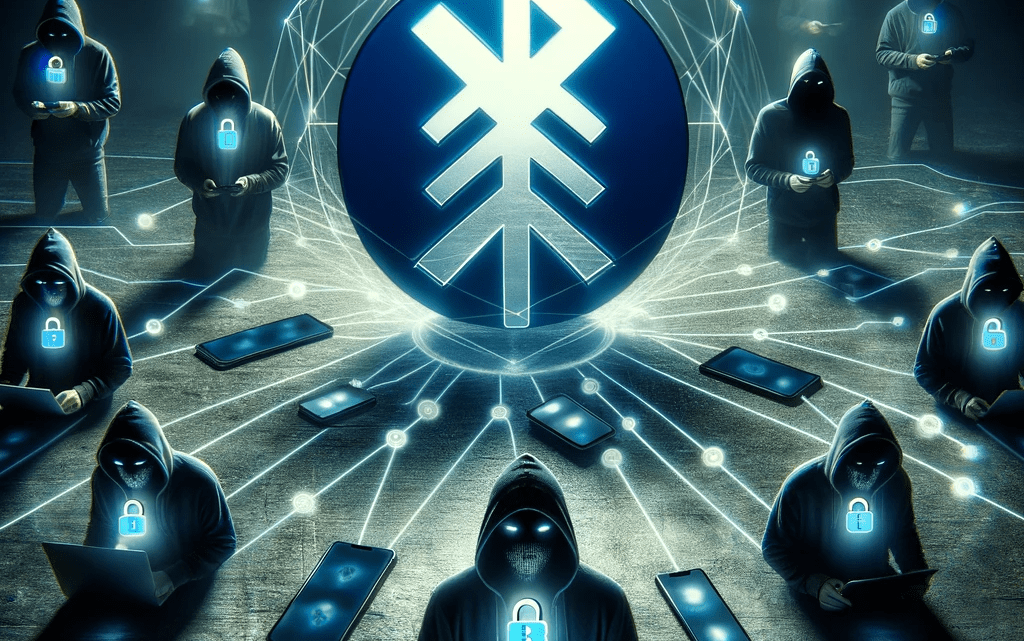

Der Dauerbetrieb birgt die Gefahr eines Angriffs

Doch all das ist gefährdet, wenn es zu einem Angriff von außen kommt. Für viele Benutzer ist die Bluetooth-Funktion so praktisch und selbstverständlich geworden, dass sie diese durchgängig eingeschaltet lassen. Doch das kann sich rächen, wie Experten jetzt herausgefunden haben.

Eine neue Studie des Sicherheitsforschers Daniele Antonioli zeigt, dass die Gefahr eines Hacks bereits im Bluetooth-Code verborgen sein kann. Dieser gilt als mögliches Einfallstor für Angriffe. In seiner Arbeit führte der Experte sechs verschiedene Simulationen für einen Hack von außen durch und nutzte dazu mehrere Schwachstellen von Bluetooth. Dabei entdeckte er eine neue Angriffsfläche. Diese nutzt eine bestehende Verbindung zwischen dem Smartphone und einem weiteren mittels Bluetooth verbundenen Gerätes.

„Bluffs“ benötigt nur eine Verbindung

Antonioli nennt seine neue Angriffstechnik „Bluffs“. Die Abkürzung steht für Bluetooth Forward and Future Secrecy. Diese ermöglichen „Man in the Middle“-Angriffe und gefährden die Verbindungen. Betroffen von diesem potenziellen Risiko sind unzählige Geräte wie Smartphones, Notebooks und Tablets mit Bluetooth Versionen von 4.2 bis einschließlich 5.4.

Sollte ein Angreifer Bluffs einsetzen, kann er die Erzeugung eines kurzen und vorhersehbaren Sitzungsschlüssels erzwingen. So kann er mithilfe einer Brute-Force-Attacke alle bereits übertragenen Datenpakete entschlüsseln und in den folgenden Datenverkehr eingreifen. Dazu reicht es bereits aus, wenn sich der Hacker in Bluetooth-Reichweite zu jenen beiden Geräten befindet, die Daten austauschen.

Viele bekannte Marken betroffen

Betroffen vom erfolgreichen Angriff waren in der Studie 18 verschiedene Endgeräte von allen bekannten Marken. Darunter befanden sich Geräte von Apple, Google und Microsoft ebenso, wie von Dell, Bose, Logitech und Xiaomi.

Im schlimmsten Fall bedeuteten die Angriffe sogar den vollständigen Kontrollverlust über das jeweilige Gerät. Damit nicht genug, ist es dem Spezialisten sogar gelungen, nach dem Ende der Bluetooth-Sitzung weiterhin Angriffe zu starten. Eine einmalige Verbindung zum betroffenen Gerät reichte also bereits aus, um dieses dauerhaft angreifen zu können.

Entwickler sollen zukünftig auf 8 Bit setzen

Das Problem lässt sich offenbar durch Anpassungen der Hardware nicht beheben. Die Fehlerquelle ist tief in der Bluetooth-Technologie verborgen, daher ist jetzt der Herausgeber gefordert. Dabei handelt es sich um die Bluetooth Special Interest Group, die bereits auf das Problem reagiert hat.

Sie veröffentlichte auf ihrer Webseite ein Statement, das Entwicklern konkrete Handlungsempfehlungen gibt. Diese sollten zukünftig Schlüsselstärken unterhalb von sieben Oktetten grundsätzlich ablehnen, um Angriffe mit Bluffs zu verhindern. Dabei handelt es sich in der IT um eine geordnete Zusammenstellung von 8 Bit.

Der Modus „nur sichere Verbindungen“ hilft

Schon in der Vergangenheit gab es seltene, aber spektakuläre Angriffe auf das drahtlose Protokoll Bluetooth. Die neuen Untersuchungen zeigen jedoch, dass man in der Fachwelt das Problem bisher offenbar unterschätzt hat.

Wenn die Geräte jedoch in Zukunft grundsätzlich schwache Verbindungen ablehnen, reduziert sich das Sicherheitsrisiko deutlich. Daneben empfiehlt die Bluetooth Special Interest Group, dass man seine Geräte ausschließlich im Modus „nur sichere Verbindungen“ nutzen sollte. Dies würde sicherstellen, dass die Handys lediglich Verbindungen mit ausreichend starken Schlüsseln akzeptieren und so in Zukunft für Sicherheit am Smartphone sorgen.

Große Hersteller reagieren

Doch das allein reicht großen Herstellern nicht. Apple hat bereits damit begonnen, an einer Software-Lösung des Problems zu arbeiten. Wenn ein Sicherheitspatch bereitsteht, sind die Kunden aufgefordert, dieses so rasch wie möglich auf ihren Geräten zu installieren. Beobachter gehen davon aus, dass auch die anderen Tech-Giganten die Entwicklung mit Sorge beobachtet haben und an eigenen Lösungen arbeiten.